Transmission sécurisée de l’information

Transmission sécurisée de l’information

-

Objectifs

- Connaitre les techniques de transmission sécurisée de l’information

-

Introduction

- Les avancées technologiques en informatique et télécommunications ont contribué à soulever une multitude de problèmes liés à la protection (sécurité) de l’information, en permettant ainsi un large développement scientifique et technique en réponse aux défis soulevés.

- Parmi les questions posées, nous citons : les virus informatiques, l’autorisation d’accès, la protection des droits d’auteurs, et la vérification de l’intégrité des données.

- A cela il est possible d’ajouter des questions telles que l’authentification, l’accès conditionnel, le tatouage numérique, la signature numérique, la communication secrète et la stéganographie.

- Nous nous focalisons dans nos travaux sur la question de la sécurité de la transmission d’informations confidentielles sous forme numérique, basée principalement sur la stéganographie.

- L’objectif de la stéganographie est de cacher un message secret dans un média « innocent » tel qu’une image, un son, une vidéo, etc. Cette technique de transmission sécurisée de l’information permet de rendre le message secret indétectable, mais aussi de rendre le secret inintelligible s’il est détecté.

-

Transmission sécurisée de l’information

- Dans le domaine de la transmission sécurisée de l’information, si l’on reconnaît la cryptographie comme l’art des codes secrets, la stéganographie est l’art de la dissimulation.

- Alors que la cryptographie consiste en une écriture indéchiffrable d’un message ou d’une information (ainsi rendue secrète), la stéganographie va plutôt s’attacher à cacher un message dans un contenu pour qu’il soit, non seulement indéchiffrable, mais imperceptible.

- Quant au tatouage, cet autre « principe de camouflage » offre des solutions techniques pour faire face aux problèmes de protection des droits et des copies.

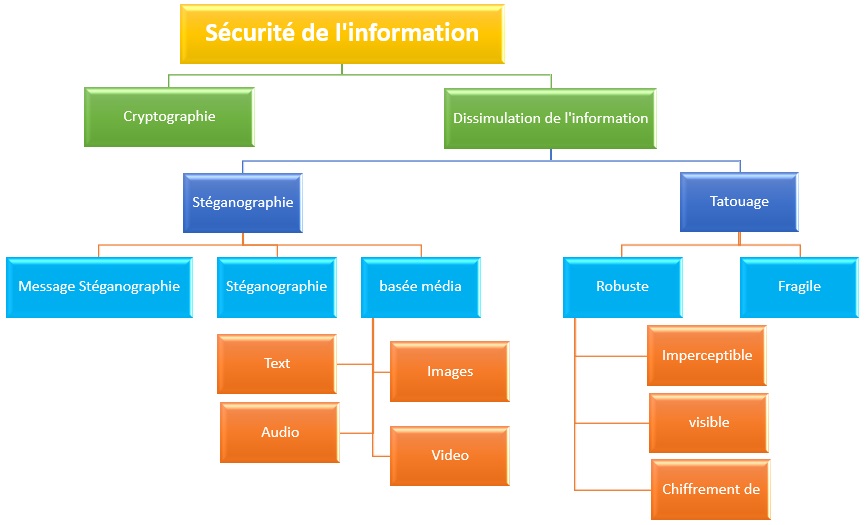

- La figure suivante résume les différentes techniques de la sécurité de l’information.

- Selon la figure précédente, trois méthodes principales traitent de la sécurité de l’information : la cryptographie, la stéganographie, et le tatouage numérique. Les deux derniers assurent la dissimulation de l’information.